Probablemente no sea necesario repetir que la seguridad WEP para Wi-Fi hace mucho tiempo se abrió más que Humpty Dumpty en un terremoto, ni que WPA es tan segura como la mayoría de los diputados Lib Dem. Y, sin embargo, una encuesta reciente realizada por el equipo de alojamiento web UK2 junto con YouGov revela que el público británico, si se le pregunta, ¿está cifrada su conexión Wi-Fi? normalmente responderá no bovvered.

cómo guardar marcadores en Chrome Android

De los encuestados, el 56% nunca o rara vez verifica si un punto de acceso está encriptado antes de iniciar sesión en él. Es mucho más probable que estas mismas personas aseguren la conexión Wi-Fi de su hogar, por lo que no es solo una falta de conciencia, sino más bien un exceso de confianza. Confía, es decir, en el hotel o en la cafetería o en el pub que ofrece wifi gratis - y en el proveedor de servicios.

Para obtener acceso a su red inalámbrica supuestamente segura, no requiere acceso físico a su enrutador, computadora o cualquier otra cosa.

Tal confianza a menudo está fuera de lugar, que es donde radica el riesgo potencial de seguridad, y lo que me alinea muy bien con la historia real que me llamó la atención, es decir, que el protocolo de configuración protegida Wi-Fi (WPS) se ha visto comprometido de verdad. WPS es ese botón que probablemente presionó para asegurar su enrutador inalámbrico cuando lo estaba configurando para su red doméstica o de pequeña empresa, el que eliminó de manera útil toda la configuración de seguridad manual e hizo que la configuración de la seguridad inalámbrica fuera simple y rápida. O eso pensaba.

La verdad es menos alentadora, porque WPS es vulnerable a los ataques, pero no la gran parte del botón rojo. Hay otro aspecto de WPS que no se obtiene al presionar un botón, sino a través de un PIN de ocho dígitos para ingresar, y es esta versión de PIN del protocolo WPS que ha demostrado ser mucho menos segura de lo que todos asumían. Resulta que para descifrar este cifrado mediante un ataque de fuerza bruta estándar, el pirata informático no necesita descubrir los ocho dígitos, lo que requeriría una gran cantidad de tiempo y potencia informática. En cambio, tienen que descifrar solo los primeros cuatro dígitos del PIN.

cómo encontrar tu dirección IP en Minecraft

Sí, lo leíste correctamente: ese PIN de apariencia segura no es tan seguro. Claro, las tarjetas bancarias emplean un PIN de cuatro dígitos y tanto los bancos como sus clientes parecen lo suficientemente felices como para depositar su confianza en esto cuando usan tarjetas en un cajero automático, pero hay una gran diferencia entre estas dos instancias de autenticación aparentemente idénticas.

Para sacar su dinero de un cajero automático, cualquier posible delincuente debe estar en posesión de su tarjeta física, además de poder adivinar u obtener su PIN. Para obtener acceso a su red inalámbrica supuestamente segura, por otro lado, no requiere acceso físico a su enrutador, computadora o cualquier otra cosa; solo puede configurar su propia PC para probar todas las combinaciones posibles. (Hay un tiempo útil para descifrar mi calculadora de contraseñas en el Sitio de seguridad Steve Gibson GRC : los expertos en matemáticas señalarán sus deficiencias, pero es lo suficientemente bueno para estimaciones de paquetes de respaldo).

Los investigadores de seguridad han lanzado una herramienta llamada Reaver que puede explotar esta falla y permite a cualquiera descifrar el PIN WPS más simple y acceder a la versión en texto sin cifrar de la clave precompartida WPA2 (PSK) del enrutador, que luego se revela como resultado. El PIN completo tendría más de diez millones de combinaciones, pero el PIN de dígitos reducidos tiene solo 11.000 o más o menos. Recuerde, no importa ni un ápice lo complejo que sea el PSK que se encuentra detrás de su PIN: al usar el método de PIN de WPS, ha protegido su red Wi-Fi con lo que, en efecto, solo tiene cuatro dígitos.

Una búsqueda en Google de tutoriales de piratería de PSK demostrará que incluso sin esta vulnerabilidad de PIN de WPS es bastante factible encontrar un WPA2-PSK por fuerza bruta, pero llevaría mucho más tiempo y un pirata informático potencial necesitaría una muy buena razón para invertir el tiempo. y recursos necesarios. Reduzca los requisitos de tiempo y recursos lo suficiente y, de repente, su enrutador y su red Wi-Fi se convertirán en objetivos más atractivos para un ataque casual.

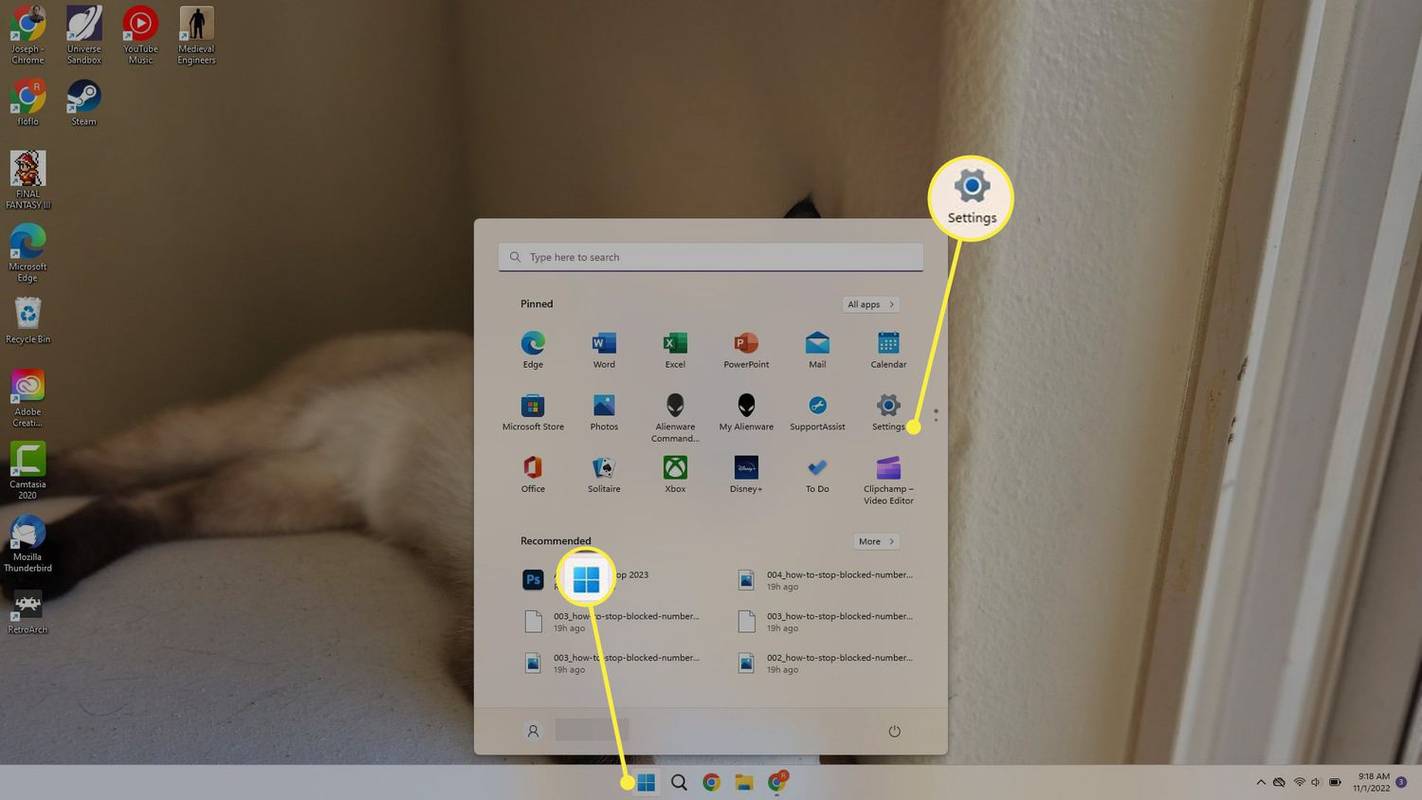

No todo son malas noticias: simplemente puede deshabilitar la función WPS en su enrutador para eliminar el PIN que buscarán personas como Reaver. Creo, pero en el momento de escribir este artículo, no tengo detalles para respaldar esta creencia, que varios fabricantes de enrutadores han lanzado o están trabajando en actualizaciones de firmware para cerrar la vulnerabilidad, se asume desactivando el PIN (que no todos los enrutadores tener una opción de configuración de usuario para).

Mejor aún, comience de nuevo y configure su red Wi-Fi utilizando un PSK largo y complejo para hacer que los ataques de fuerza bruta no sean prácticos: piense en términos de 32 caracteres o más, con la combinación habitual de letras, números y caracteres especiales. Usando esa calculadora Haystack que mencioné anteriormente, verá que un simple PIN de cuatro dígitos toma solo unos segundos para descifrar, pero una contraseña compleja de 32 caracteres tomaría 6.22 mil billones de billones de billones de siglos, incluso en el peor de los casos de un ¡Se utiliza una matriz de craqueo masiva para realizar cien billones de conjeturas por segundo!

instalar google play en fire stick

WPA2-PSK, la implementación de clave precompartida amada por el estereotipado y peligroso hombre de la pequeña empresa, se rompió hace un par de años, y WPA2 con TKIP tampoco es una opción segura, lo que hace que el Wi-Fi, para muchas personas, sea bastante simplemente inseguro. WPA2 con AES está bien, al igual que WPA2-Enterprise con un servidor de autenticación RADIUS o incluso WPA2-PSK con una clave de 32 caracteres. Dado que WPA2-PSK en realidad admite claves de hasta 63 caracteres, y la mayoría de los dispositivos inalámbricos almacenan en caché esa clave para siempre, de modo que solo se debe ingresar una vez, no es tan difícil determinar lo que debe hacer; sin embargo, las contraseñas largas siguen siendo todo. demasiado a menudo visto como innecesario y demasiado complejo. Suspiro…

![Cómo usar el micrófono del auricular en la PC [Explicado]](https://www.macspots.com/img/blogs/69/how-use-earphone-mic-pc.jpg)