Gmail puede parecer tan seguro como la Mona Lisa. No importa cuánto lo intente alguien, está seguro de que chocará contra una pared de ladrillos cuando intente robar su información.

Lamentablemente, la realidad es totalmente opuesta. Los ciberdelincuentes y otros actores maliciosos pueden utilizar métodos avanzados para acceder a su cuenta y comprometer sus datos. La pregunta principal que haces en esta situación es: '¿Quién haría tal cosa?' ¿Es siquiera posible identificar al culpable?

Esto último podría ser posible, y este artículo discutirá las posibles formas de hacerlo. Aquí hay una guía detallada sobre cómo averiguar quién pirateó su cuenta de Gmail.

¿Cómo saber quién hackeó tu cuenta de Gmail?

Al embarcarse en la búsqueda de quién hackeó su cuenta, es importante tener expectativas realistas. Lo más probable es que no puedas saber quién hackeó tu cuenta a menos que te lo admitan.

Aún así, esto no significa que estés indefenso. Hay algunas formas de identificar al perpetrador, una de las cuales es averiguar su dirección IP.

cómo ver qué puertos están abiertos

Primero intentemos recuperar tu cuenta.

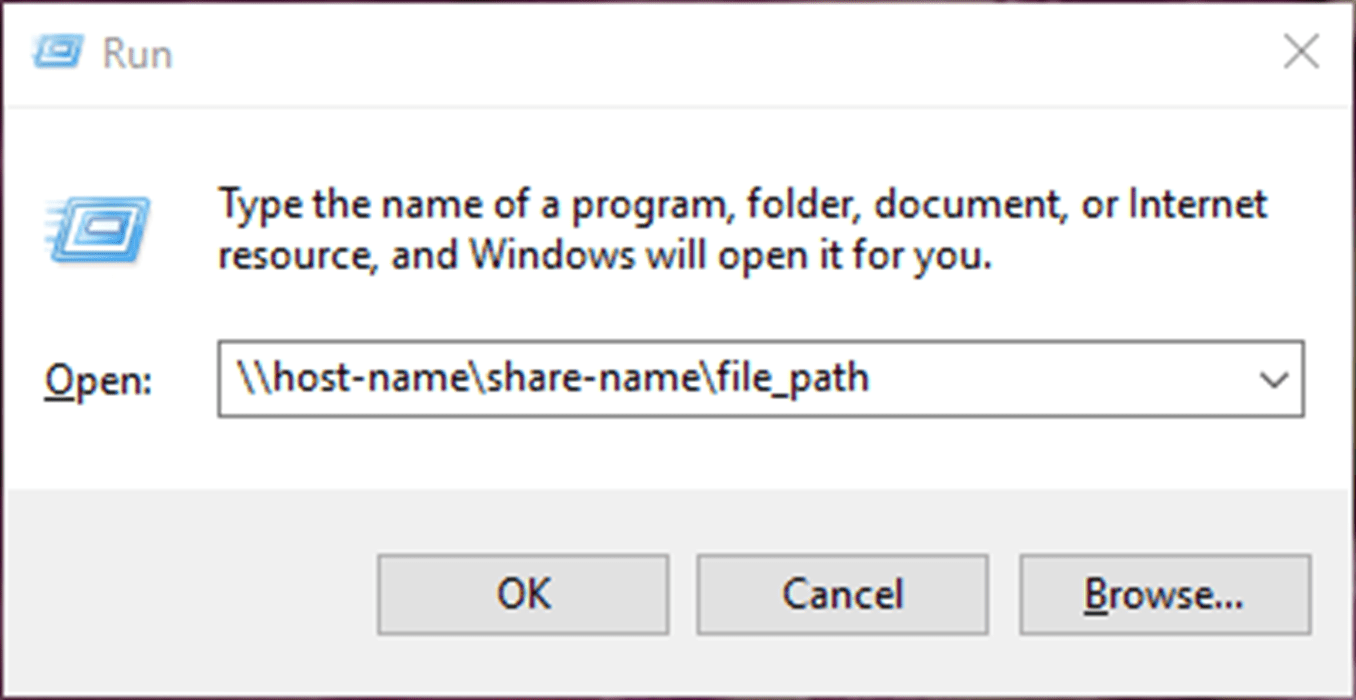

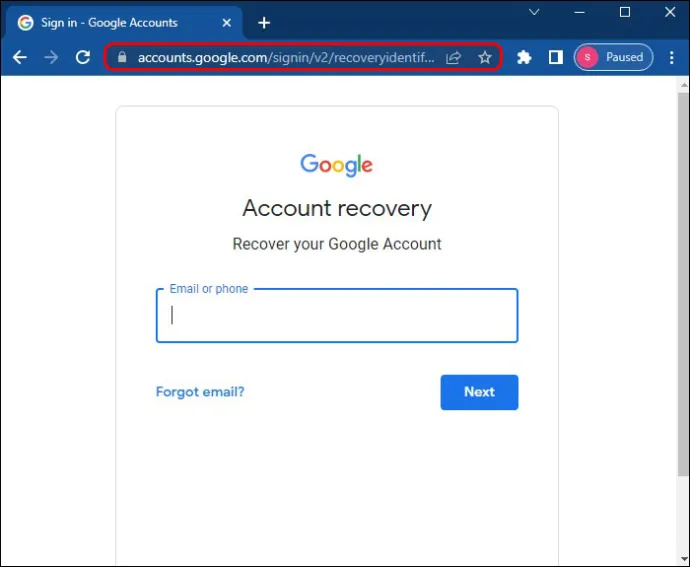

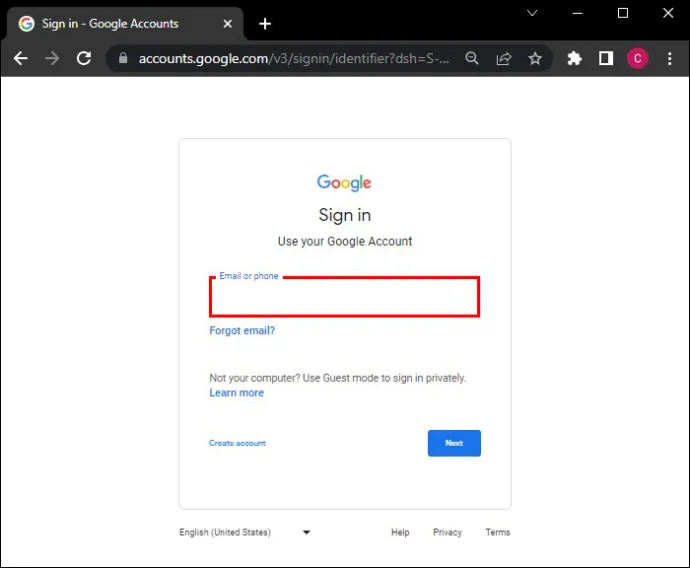

- Abre tu navegador y ve a Google página de recuperación .

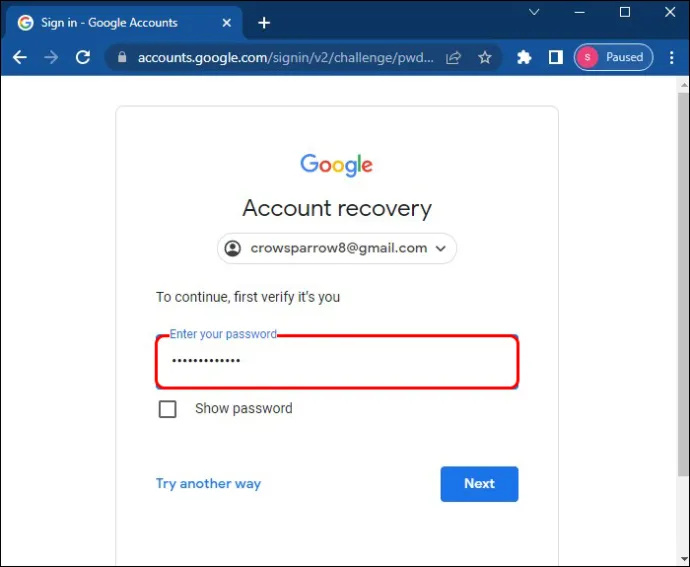

- Siga las instrucciones en pantalla y responda las preguntas para mejorar sus posibilidades de restaurar su cuenta pirateada. Si Google le dice que su cuenta no pudo ser verificada, siga intentándolo hasta que lo logre. Tenga cuidado de no omitir preguntas y asegúrese de que sus respuestas sean 100% precisas. Aquí hay algunos consejos más sobre cómo hacer que este proceso sea correcto:

- Ingresa la contraseña que recuerdas haber usado por última vez. Si no puede recordar este código, intente con otro. Es más probable que recupere su cuenta si ingresa una de sus contraseñas recientes.

- Use una dirección de correo electrónico diferente o un número de teléfono de recuperación.

Lo siguiente que debes hacer es identificar los dispositivos asociados a tu cuenta. Si solo accede a su cuenta desde su computadora y teléfono inteligente, esos son solo los dos dispositivos que debería ver en la lista. Cualquier otra cosa que no sea eso es una señal de alerta importante.

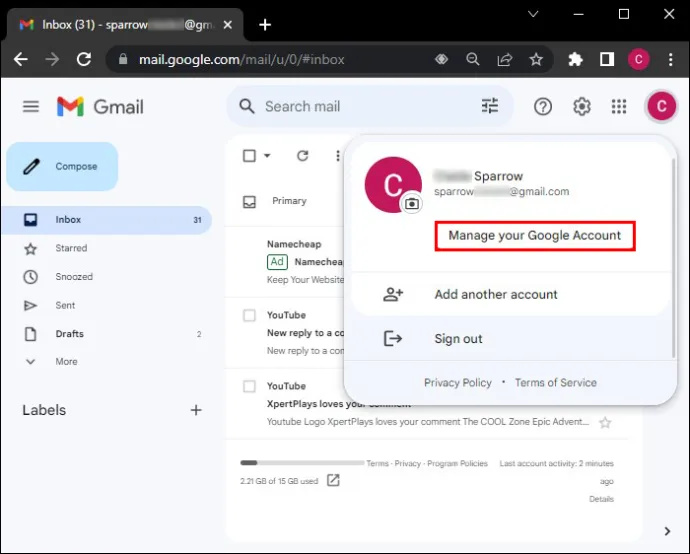

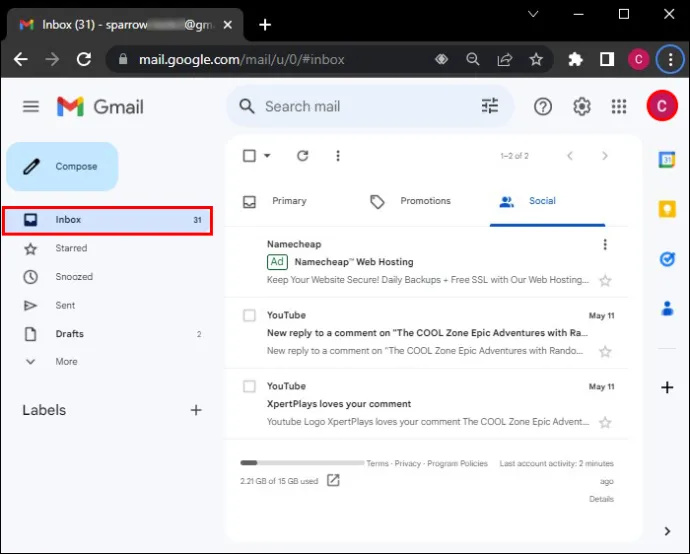

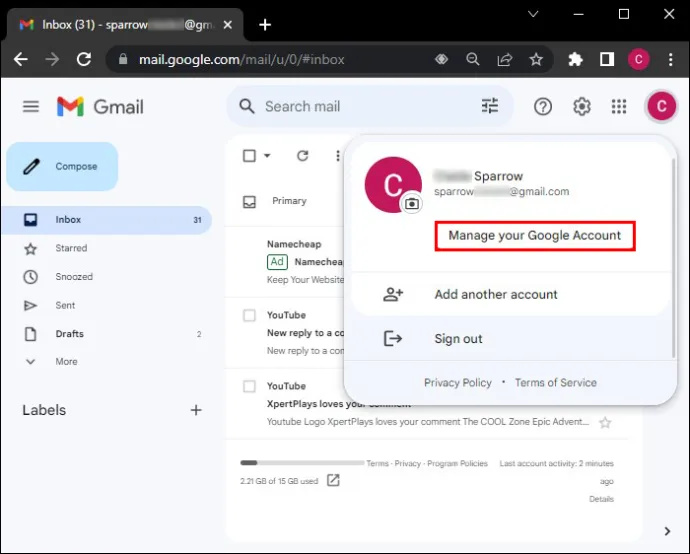

- Navegue a Gmail e ingrese sus credenciales de inicio de sesión.

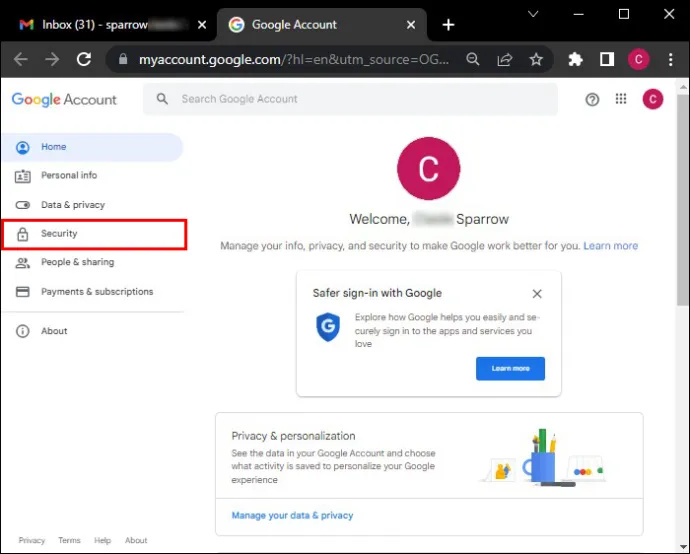

- Dirígete al ícono de Perfil y haz clic en 'Administrar tu cuenta de Google'.

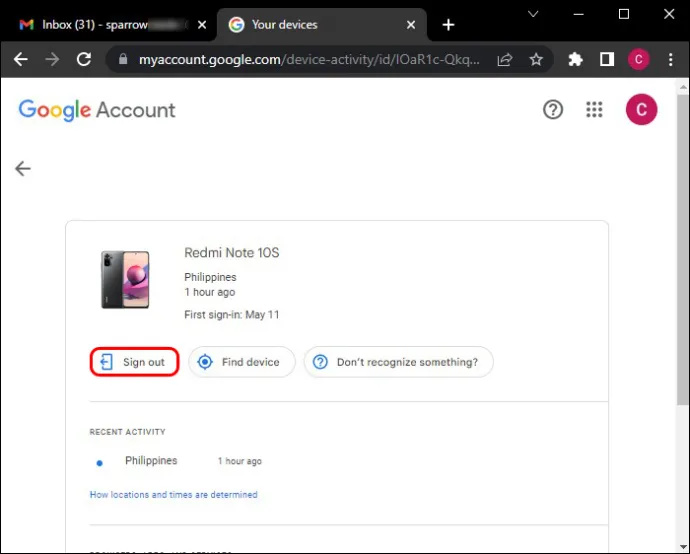

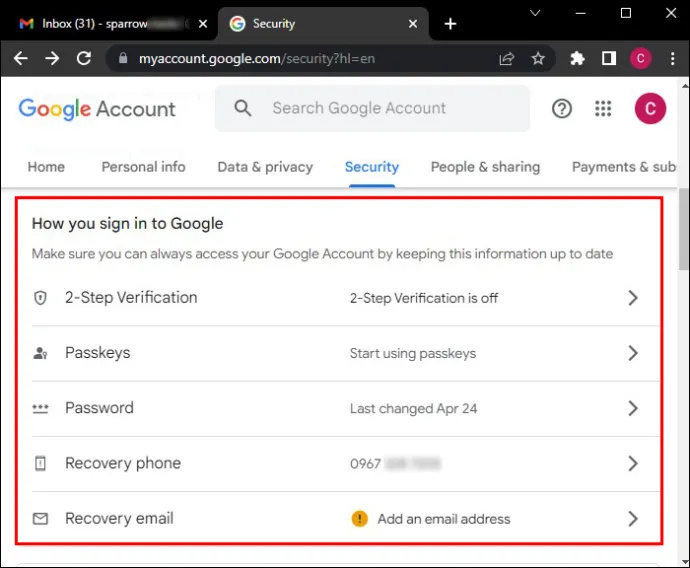

- Toque el botón 'Seguridad' y elija el mensaje que le permite administrar sus dispositivos. Ahora debería ver todos los dispositivos que se han utilizado para acceder a su cuenta. Algunos de ellos pueden incluso estar activos mientras revisa su Gmail, mientras que otros pueden haber sido utilizados por última vez hace unos meses o semanas.

- Haga clic en el dispositivo sobre el que desea obtener más información. Si ya no están activos, deberían tener un cuadro de 'Cerrar sesión' junto a ellos. Sin embargo, tenga en cuenta que esto no significa que el usuario no volverá para otra sesión. Pueden hacerlo fácilmente si todavía tienen su contraseña.

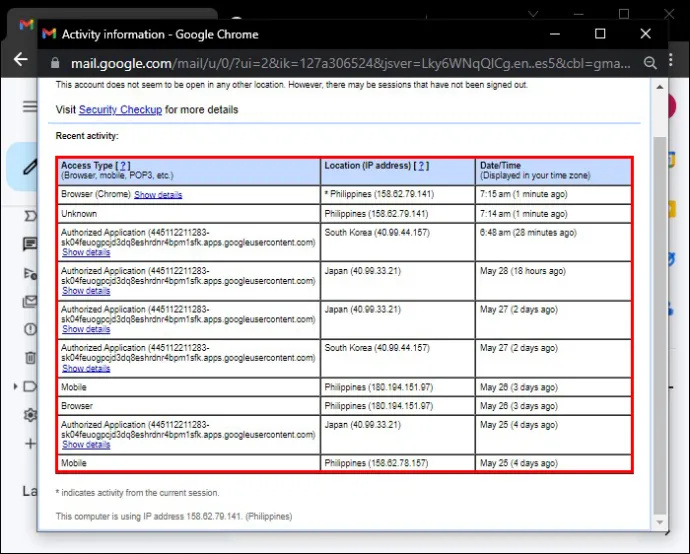

Ahora que tiene la lista de todos los dispositivos desde los que se accedió a su cuenta, es hora de profundizar un poco más. Los siguientes pasos le indicarán cómo determinar la dirección IP del dispositivo que le preocupa.

- Ve a tu bandeja de entrada de Gmail.

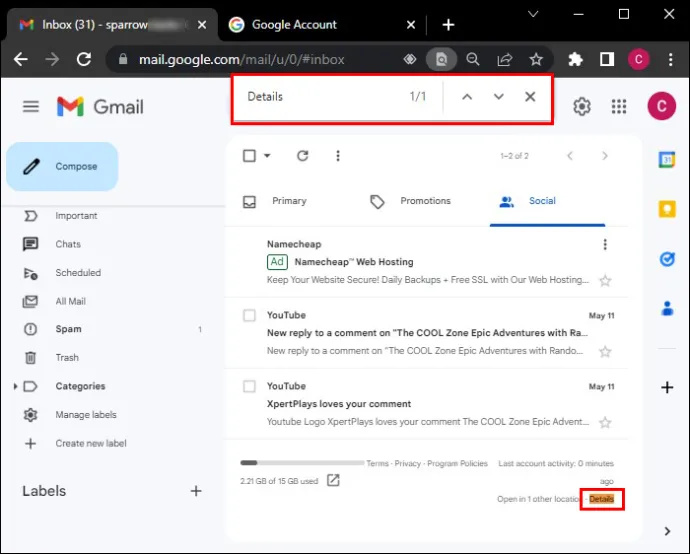

- Haga clic en el botón 'Detalles' en la parte inferior derecha de la pantalla. Si tiene problemas para encontrar la opción, abra el cuadro de búsqueda con el atajo 'Ctrl + F' y escriba 'Detalles'. Sigue desplazándote hasta que encuentres la sección, asegurándote de no confundirla con uno de tus correos electrónicos.

- Explore la lista de dispositivos y encuentre el que sospecha que pertenece al hacker. Ahora debería ver la dirección IP del gadget.

El resto del trabajo es sencillo. Todo lo que se necesita es descubrir la ubicación física asociada con la dirección IP. Varias aplicaciones IP pueden salvar el día con sus interfaces simples y, lo que es más importante, resultados rápidos.

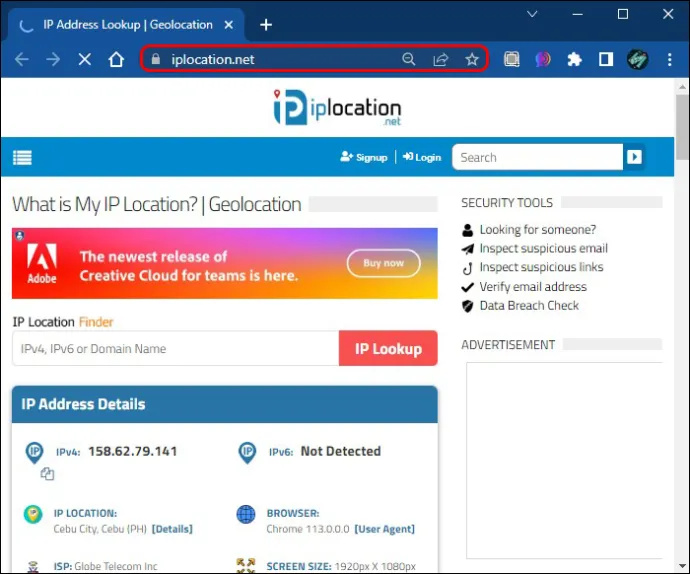

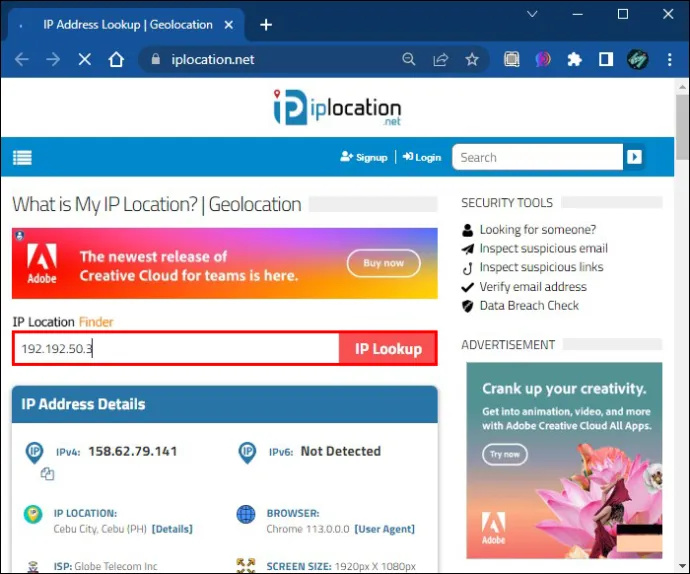

- Inicie su navegador y vaya a una herramienta de localización de IP. Busque un sitio web fácil de usar, como iplocation.net .

- Copie la dirección IP del dispositivo que desea rastrear y péguela en el campo 'Búsqueda de IP'.

- Toque Intro y listo: el software revelará el paradero del dispositivo del pirata informático potencial. Puede usar esta información para adivinar quién accedió a su cuenta sin su permiso.

Qué hacer si su cuenta de Gmail es pirateada

Saber (o adivinar) quién pirateó su cuenta de Gmail puede ser emocionante, pero seamos sinceros: esta no debería ser su reacción inicial al pirateo. En cambio, proteger su cuenta para evitar daños mayores es mucho más importante.

Ahí es donde entra en juego la autenticación de dos factores de Google. Le permite iniciar sesión en su cuenta pirateada utilizando no solo su contraseña, sino también su teléfono. A continuación se explica cómo activar esta práctica función:

- Dirígete a 'Administra tu cuenta de Google' y explora la ventana.

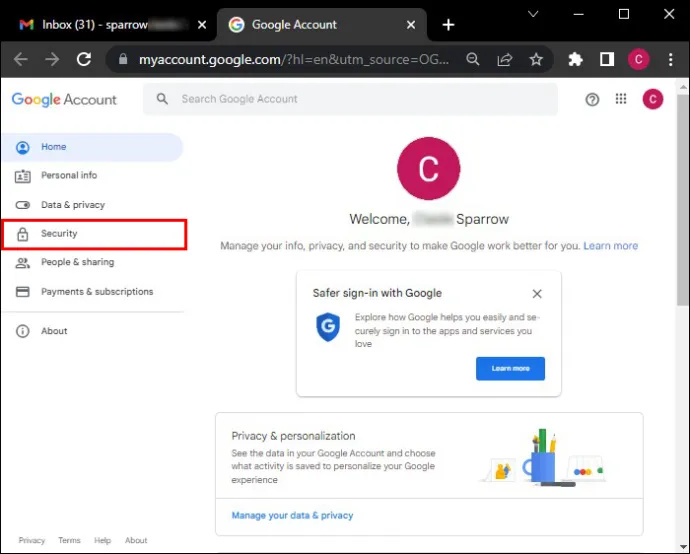

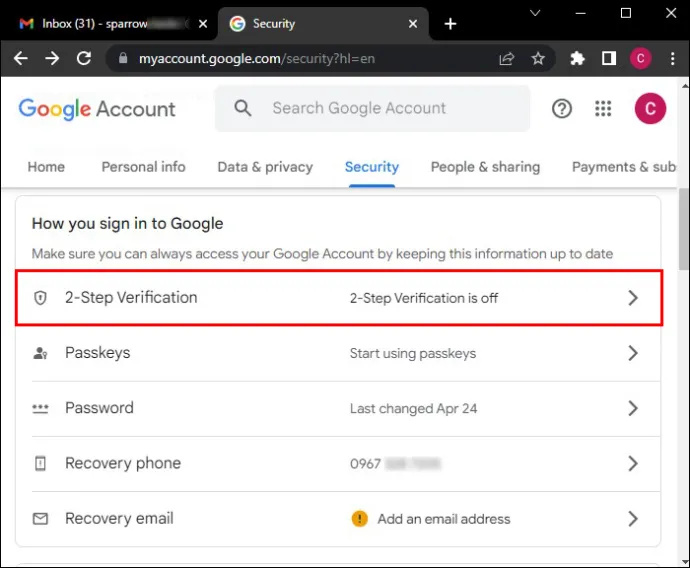

- Elija 'Seguridad'.

- Busque la sección que contiene opciones para iniciar sesión en su cuenta de Google.

- Presiona el mensaje que te permite ingresar la verificación en dos pasos.

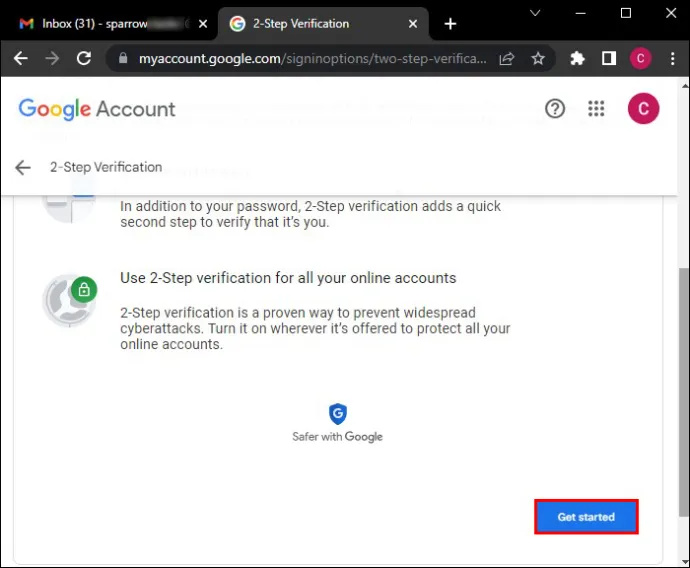

- Toque 'Comenzar' y configure su autenticación siguiendo las instrucciones provistas.

Su verificación de dos pasos está en funcionamiento, pero no se levante todavía. Aún debe demostrarle a Google que usted es quien quiere iniciar sesión en su cuenta y no otra persona. Para hacerlo, las indicaciones de Google pueden ser útiles. Son más convenientes que los códigos de verificación y protegen contra los riesgos relacionados con la tarjeta SIM.

Básicamente, las indicaciones de Google no son más que notificaciones que Google envía a su teléfono inteligente. Algunas de las plataformas donde puede obtener estas indicaciones incluyen su teléfono Android, iPhones habilitados para Smart Lock, Google Photos, YouTube y su aplicación de Google.

Después de recibir un mensaje, asegúrese de tocar 'Sí' si fue usted quien solicitó el inicio de sesión. De lo contrario, es posible que el pirata informático desee permanecer en su red, razón por la cual puede enviar una solicitud rápida por su cuenta. Si no reconoce el mensaje, haga clic en 'No'.

como recibir dinero a traves de paypal sin una cuenta

Aunque las indicaciones de Google son la forma más efectiva de iniciar sesión en su cuenta a través de la autenticación en dos pasos, hay otros métodos disponibles:

- Escriba un código de respaldo en una hoja de papel.

- Guarde códigos de respaldo digitales en su PC o teléfono inteligente.

- Configure códigos de verificación mediante mensajes de texto, llamadas de voz y otros métodos relacionados.

- Confíe en el Autenticador de Google aplicación

- Almacenar dispositivos de seguridad físicos (también conocidos como claves de seguridad).

Cómo prevenir los hackeos de Gmail

El dicho “Una onza de prevención vale una libra de cura” suena más cierto que nunca en este caso. Es cierto que ninguna cuenta puede ser a prueba de piratería, pero puede hacer muchas cosas para proteger su perfil de Gmail. Aquí hay algunas sugerencias fácilmente aplicables.

- Utilice contraseñas seguras que combinen letras, números, símbolos, minúsculas y mayúsculas.

- Elimine las extensiones innecesarias.

- Actualice su PC regularmente.

- Evita abrir mensajes sospechosos.

- Considere bloquear su pantalla cuando esté inactivo.

El control de daños es tu mejor amigo

En el caso de una cuenta de Gmail pirateada, no desea permanecer inactivo y permitir que el culpable busque en su información. Pero a pesar de que puede estar alarmado, es esencial tomar medidas rápidas y adecuadas y detener al perpetrador en seco. Conocer su identidad ayuda pero no hace mucho en términos de proteger su cuenta. Activar e iniciar sesión a través de la verificación de dos factores es el enfoque superior, así que no lo posponga.

¿Has logrado averiguar quién hackeó tu Gmail? ¿Qué método usaste? ¿Cómo reaccionó al hackeo? Comparta sus experiencias en la sección de comentarios a continuación.