Cuanto más use su computadora portátil, teléfono inteligente o tableta, más tendrá que perder si se lo roban. Es posible que su seguro se haga cargo del costo material de la pérdida, pero considere el hecho de que su correo electrónico ahora está en manos de un extraño, al igual que su historial de Internet, que probablemente contiene detalles de dónde compra y realiza operaciones bancarias. En el peor de los casos, su teléfono o computadora lo iniciará automáticamente en sitios como Facebook, que es un tesoro de valiosa información personal.

cómo hacer un chasquido sin que ellos lo sepan

Tutorial

Haga clic para obtener nuestra guía paso a paso para configurar la herramienta gratuita de seguimiento de Prey en un teléfono o tableta Android

Puede protegerse mediante el uso de contraseñas y códigos PIN, pero esto no protegerá necesariamente sus datos ni ayudará a recuperar su propiedad más rápido. Afortunadamente, existe una gran posibilidad de que el teléfono o la computadora robados se conecten a Internet nuevamente, ya sea automáticamente o cuando un ladrón descuidado inicie sesión. Con el software adecuado, su hardware robado se puede hacer para llamar silenciosamente a casa con información que puede ayudarlo a localizarlo. Alternativamente, puede preparar un servicio antirrobo para destruir todos los datos almacenados tan pronto como el dispositivo ingrese a Internet.

cómo ver la biografía de alguien en instagram

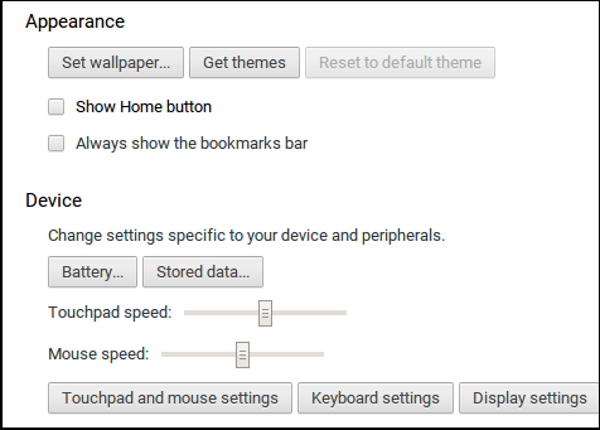

Algunos dispositivos, como el hardware iOS, vienen con funciones de rastreo y borrado remoto preinstaladas; solo necesitas activar el servicio. Otras, como ciertas laptops Dell Vostro, vienen con una suscripción de un año a los servicios de rastreo y eliminación remota. Sin embargo, si está utilizando un dispositivo Android o una computadora portátil sin software antirrobo preinstalado, deberá instalar algo usted mismo.

¿Donde en el mundo?

Lo primero que probablemente querrá saber sobre un dispositivo robado es dónde está ahora. Los dispositivos con GPS normalmente pueden informar su propia ubicación con un alto nivel de precisión, siempre que estén al aire libre o cerca de una ventana. Sin embargo, incluso los dispositivos que no están equipados con GPS, como las computadoras portátiles y las tabletas solo con Wi-Fi, a menudo pueden obtener una ubicación espeluznantemente precisa mediante el uso de la API de ubicación de Google. Esto funciona mediante la extracción de datos recopilados por los automóviles de Street View de Google, que incluyen las ubicaciones geográficas de las estaciones base inalámbricas. Al consultar qué estaciones base puede ver su dispositivo y hacer una referencia cruzada con los datos de Google, puede llegar a una estimación sorprendentemente precisa, a unos pocos metros, en algunos casos, de la ubicación de un dispositivo.

Este enfoque funciona mejor cuando hay muchas redes inalámbricas alrededor para inspeccionar. Si no los hay, otra opción es intentar adivinar la ubicación de su dispositivo en función de su dirección IP. Este es un método mucho menos preciso (una dirección puede estar ubicada en cualquier lugar de un área de hasta varios kilómetros de ancho), pero es un punto de partida.

Seguimiento de una computadora portátil robada

Existen muchas opciones de seguimiento, incluido un software costoso y de muy alta gama dirigido a administradores de TI con muchos dispositivos de los que ocuparse. Para los consumidores, existen algunos paquetes de alta calidad que son fáciles de configurar.

cómo ver lo que le gusta a alguien en instagram 2020

Para aquellos que estén felices de gastar dinero en efectivo, pueden optar por un servicio como LoJack for Laptops de Absolute Software, que le costará menos de £ 30 con IVA por un año de cobertura. A cambio, tiene la posibilidad de bloquear su computadora portátil de forma remota y mostrar un mensaje inamovible en la pantalla, tal vez su número de teléfono o detalles de una recompensa por la devolución segura de su máquina.

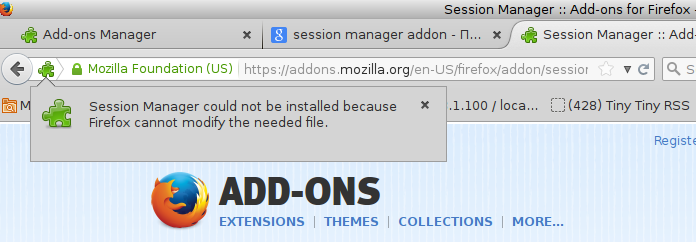

Alternativamente, puede declarar su computadora portátil como robada, lo que provoca una respuesta más dramática. En esta circunstancia, LoJack comienza a capturar en silencio capturas de pantalla y registrar pulsaciones de teclas, y las envía de vuelta al Centro de Monitoreo Absoluto, junto con los datos de geolocalización. Esto permite a la empresa elaborar un expediente detallado de pruebas sobre la ubicación de la computadora portátil y la persona que la controla, que luego se pasa a la policía.

Siguiente página

![Cómo agregar su Amazon Fire Stick a un televisor Samsung [Octubre de 2020]](https://www.macspots.com/img/firestick/44/how-add-your-amazon-fire-stick-samsung-tv.jpg)