En el apasionante mundo tecnológico en el que vivimos, todo lo que tenga una pantalla y una conexión a Internet puede ser pirateado, comprometiendo su seguridad y privacidad.

Una perspectiva desalentadora, de hecho, pero cuando toma en consideración todas las cosas buenas que vienen con el nuevo amanecer de la tecnología y las redes sociales, verá que las cosas buenas superan a las malas por un margen bastante amplio, ya que su iPhone de Apple es un excelente ejemplo de lo bueno.

¡Sí, son cosas de las que no podemos prescindir en estos días de las que estamos hablando! Bueno, podrías prescindir y tal vez cambiar a un teléfono plegable.

Imagínese: ver videos de gatos cuando lo desee, compartir las fotos de sus vacaciones, encontrar el amor verdadero en línea, así comosubiendo¡Algunos videos de gatos propios son solo la punta del iceberg cuando se trata de las oportunidades que vienen con una poderosa presencia en línea!

En este artículo, analizaremos más de cerca el lado oscuro del mayor invento de Steve's Job, el iPhone.y el omnipresente e increíblemente molesto software espía que afecta a estos teléfonos inteligentes. Pero primero, me gustaría darte las gracias por todos los dispositivos, Steve.

Para ser precisos, hablaremos sobre los tipos de infestación que existen y cómo detectar un ciberataque contra su amado compañero digital. (¡Estamos hablando de iPhones, NO de Tamagotchis!)

Sin más preámbulos, aquí está el trato con el software espía y molestias similares.

Tipos de software espía para iPhone

En primer lugar, antes de continuar con la explicación de los síntomas de una infestación de software espía, echemos un vistazo más de cerca a los tipos de estos ataques ficticios en línea.

Normalmente, el software espía adopta una o más de las tres formas siguientes:

Ataque de máscara

Posiblemente el más astuto de los tres tipos de software espía, un ataque de máscara es una forma de infiltración de software espía a través de una aplicación conocida y de confianza. Supongamos que usa su aplicación de pronóstico del tiempo todos los días para ver si necesita llevar un paraguas al trabajo o tal vez evacuar la ciudad durante la temporada de huracanes. Un ataque de máscara de software espía puede parecerse a esto:

cómo reproducir música en Snapchat

- Hay una actualización atractiva para la aplicación,

- Me alegro de ver sus nuevos y atractivos gráficos, se apresura a instalarlo,

- ¡Auge! ¡Tu iPhone se volvió loco de repente!

Realmente es así de simple para su iPhone sucumbir a un ataque de máscara, así que asegúrese de verificar el nombre del fabricante de la actualización antes de instalarla. Si el nombre suena dudoso o fraudulento, lo más probable es que sea una trampa puesta por alguien que no está tramando nada bueno.

¡Manténgase alerta mientras instala y actualiza cualquier cosa en su iPhone!

Ataque de copia de seguridad de iCloud

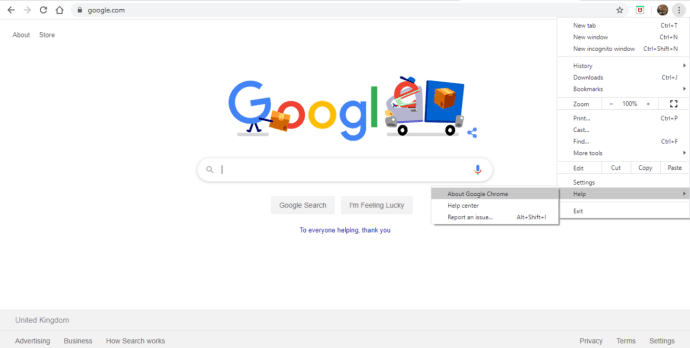

Notoriamente difíciles de detectar, los ataques de software espía de iCloud funcionan así: los piratas informáticos descubren sus credenciales de iCloud (contraseña y correo electrónico) mediante el uso de software espía especializado.

Una vez que estén dentro, tendrán acceso a su información privada, como mensajes de texto, registros de llamadas y otras cosas confidenciales. Si cree que puede haber sido víctima de uno de estos ataques, intente cambiar su contraseña para deshacerse de ellos. En caso de que esto no funcione, comuníquese con el soporte de iCloud e informe una posible infestación.

Infestación de aplicaciones espía

Cuando se trata de instalar nuevas aplicaciones en iPhones, la gente de Apple tiene un sistema bastante severo de controles y balances que evita que las aplicaciones no verificadas estén disponibles en la tienda de aplicaciones. Por lo tanto, para infectarse con una aplicación espía, es posible que haya hecho una de estas dos cosas:

- Instale la aplicación sospechosa usted mismo porque estaba aburrido o

- Haz que tu teléfono sea pirateado previamente. (Entonces alguien más puede instalar las aplicaciones problemáticas en su lugar).

Si sospecha que alguno de estos escenarios es plausible en su caso, puede intentar instalar algún software anti-spyware como seguro y luego barriendo la aplicación no deseada.

Los síntomas comunes de un ataque de software espía

Dada la naturaleza engañosa de los ataques de software espía, registrar la existencia de una aplicación espía en su dispositivo puede ser una decisión difícil de hacer a veces.

Los síntomas pueden ser muchos, de hecho, pero si vigila atentamente el estado de salud de su iPhone, es posible que pueda darse cuenta de que algo está pasando si detecta alguno de los siguientes 'comportamientos erráticos':

- Sobrecalentamiento de la batería - Ciertos programas espía pueden hacer que el procesador de su iPhone trabaje demasiado, agotando sus recursos y sobrecalentando la batería. Si nota que su batería se calienta constantemente, incluso si no ejecutó ninguna aplicación que consume recursos, es posible que tenga un problema de software espía en sus manos que debe resolverse.

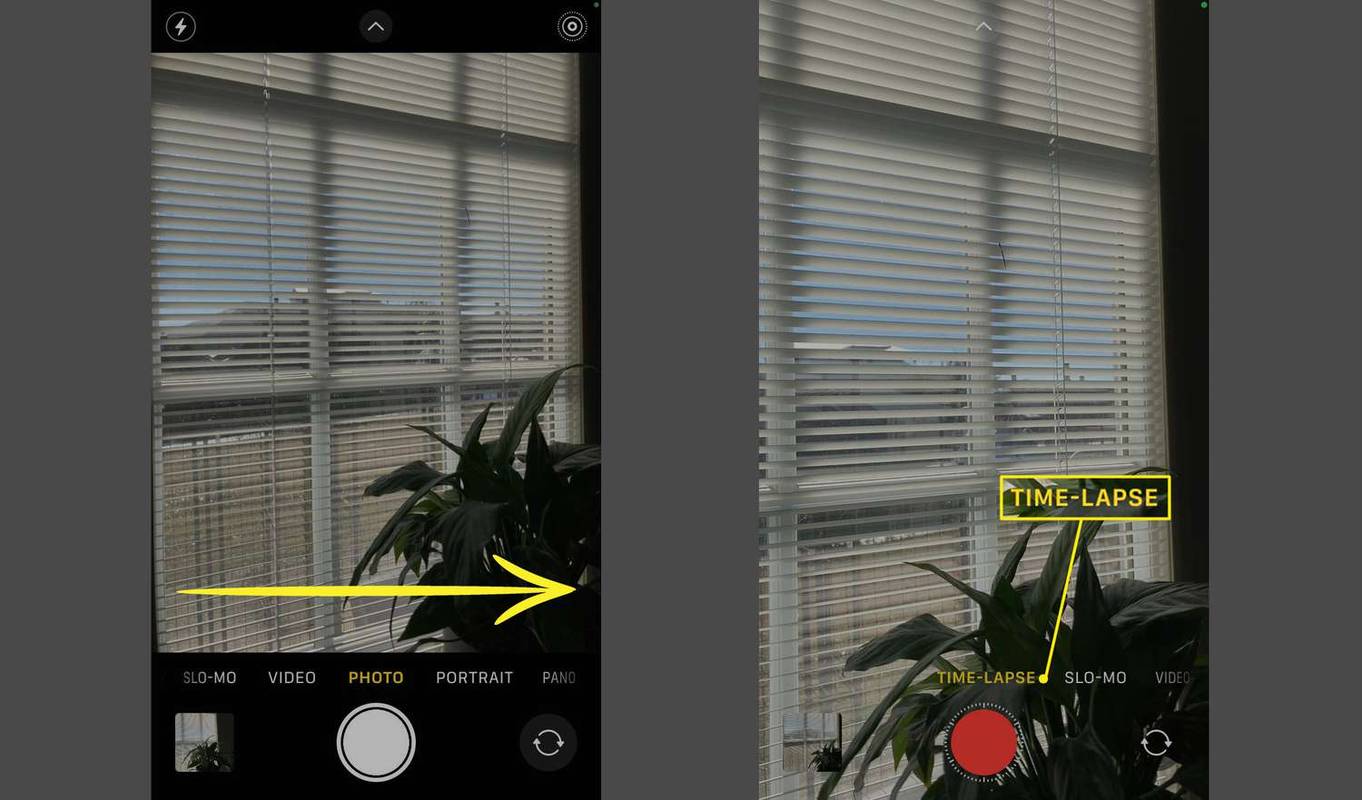

- El dispositivo se conecta a Internet a voluntad - Si tu iPhone sigue conectándose misteriosamente a Internet sin tu conocimiento, existe la posibilidad de que una aplicación deshonesta haya tomado el control de tu dispositivo y no deje de intentar actualizar su forma corrupta en una que sea aún más terrible.

- Solicitudes de inicio de sesión de ID de Apple - Si te piden que inicies sesión constantemente aunque ya hayas cerrado la sesión o hayas iniciado sesión, también puede indicar que hay algún tipo de problema con tu dispositivo. Lo más probable es que este escenario signifique que alguien se ha apoderado de su contraseña y dirección de correo electrónico y, por lo tanto, sigue iniciando sesión cuando no está mirando. Para combatir esto, asegúrese de ponerse en contacto con el servicio de atención al cliente o cambiar su contraseña varias veces.

- Aplicaciones desconocidas - Si alguien está colocando software espía en su teléfono, es posible que deba hacer un jailbreak o descargar una aplicación en su teléfono. Si nota una aplicación en su teléfono que no la descargó, busque el nombre de la aplicación y elimínela de su teléfono.

Con todo, ningún dispositivo es inmune a un ataque ocasional de software espía, aunque la buena gente de Apple está haciendo todo lo posible para prevenir este tipo de ataques.

Si sospecha que puede tener una situación de software espía en su iPhone, trate de no preocuparse, ya que hay pasos que puede seguir para resolver el problema y volver a usar su iPhone con normalidad. ¡Esperamos que este artículo le haya resultado útil y se mantenga seguro con sus aventuras con el iPhone!

¿Puedes usar imac como monitor?

Si este artículo le resultó útil, consulte otros artículos de TechJunkie, incluidos Cómo detectar una cámara espía oculta con iPhone y Cómo comprobar si hay virus en el iPhone.

¿Tiene algún consejo, truco o simplemente experiencias que le gustaría contarnos con respecto a la seguridad y privacidad del iPhone? Si es así, ¡cuéntanoslo en los comentarios a continuación!