Si posee un iPhone, estará acostumbrado a lo que parece ser una solicitud constante de su ID de Apple al realizar compras en iTunes, en la App Store o dentro de las aplicaciones. Aparece una pequeña ventana emergente, pone los ojos en blanco y, diligentemente, ingresa su contraseña.

Pero, ¿qué pasa si esa ventana emergente no proviene de Apple y, en cambio, ha sido diseñada para que parezca una solicitud oficial en un intento por parte de los piratas informáticos de robar sus credenciales? Ese es el caso presentado por el desarrollador de aplicaciones Felix Krause, quien ha escrito un desglose de prueba de concepto de ventanas emergentes maliciosas similares.

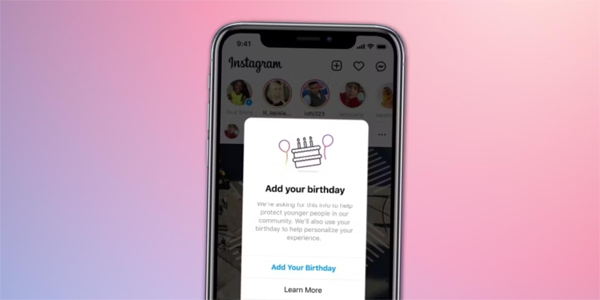

Como señala Krause, se pueden usar menos de 30 líneas de código para crear un diálogo de phishing muy convincente. En imágenes una al lado de la otra, compara la solicitud de contraseña de identificación oficial de Apple con sus propios esfuerzos. La idea sería que el código se ingrese de contrabando con una aplicación, de modo que en realidad sea la notificación de la aplicación, no la interfaz de usuario de Apple, lo que el usuario está viendo. Como muestran sus imágenes, un desarrollador puede diseñarlo para que se vea idéntico a una ventana emergente Iniciar sesión en iTunes Store.

El problema principal, por parte de Apple, es que iOS dificulta distinguir entre las fuentes de notificación. iOS debería distinguir muy claramente entre la interfaz de usuario del sistema y los elementos de la interfaz de usuario de la aplicación, de modo que, idealmente, sea […] obvio para el usuario promedio de teléfonos inteligentes que algo parece estar mal, dice Krause.

Ver relacionados El negocio del malware Prepárese para un gran ataque cibernético, advierte el Centro Nacional de Seguridad Cibernética Equifax se ve obligado a eliminar una página web que ofrece descargas poco fiables y malware Este es un problema difícil de resolver y los navegadores web todavía lo están abordando; todavía tiene sitios web que hacen que las ventanas emergentes se vean como ventanas emergentes de macOS / iOS, por lo que muchos usuarios piensan que [son] mensajes del sistema.

Krause agrega algunas posibles soluciones al problema, como obligar al usuario a ingresar su contraseña en la aplicación de configuración en lugar de una ventana emergente. Es más probable que suceda su sugerencia de que Apple cambie el diseño de las indicaciones de su sistema para incluir un icono adicional que indique que es una solicitud oficial. Señala el signo de exclamación utilizado en algunas notificaciones push, a continuación.

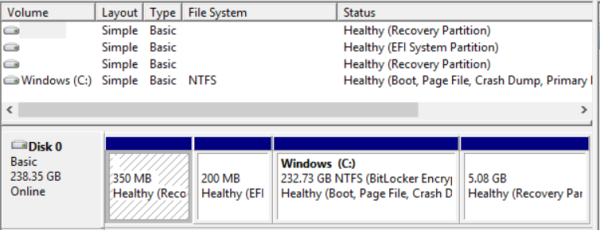

cambiar la ubicación de la copia de seguridad itunes windows 10

Por ahora, el desarrollador señala un par de pasos que los usuarios pueden tomar para prevenir el phishing móvil. Lo más fácil es presionar el botón de inicio. Si esto cierra la aplicación y el cuadro de diálogo, entonces fue un ataque de phishing. Si el cuadro de diálogo y la aplicación aún están visibles, entonces es un cuadro de diálogo del sistema.

También vale la pena señalar que este tipo de ataque dependería de que la aplicación maliciosa lo lograrael proceso de revisión de la App Store, y luego el desarrollador activa el código. Apple generalmente está al tanto con este tipo de cosas y tomaría medidas si se detectara tal violación de sus pautas. Krause, sin embargo, señala queLas organizaciones con malas intenciones siempre encontrarán una manera de sortear las limitaciones de una plataforma.