El cliente de Windows Update se acaba de agregar a la lista de binarios que viven fuera de la tierra (LoLBins) que los atacantes pueden usar para ejecutar código malicioso en sistemas Windows. Cargado de esta manera, el código dañino puede eludir el mecanismo de protección del sistema.

cómo resaltar texto en discordia

Si no está familiarizado con LoLBins, se trata de archivos ejecutables firmados por Microsoft que se descargan o se incluyen con el sistema operativo y que pueden ser utilizados por terceros para evadir la detección mientras se descarga, instala o ejecuta código malicioso. El cliente de Windows Update (wuauclt) parece ser uno de ellos.

La herramienta se encuentra en% windir% system32 wuauclt.exe y está diseñada para controlar Windows Update (algunas de sus funciones) desde la línea de comandos.

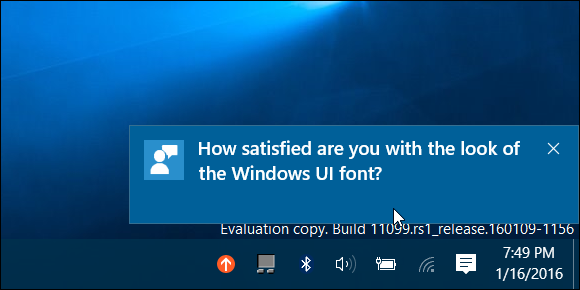

Investigador MDSec David Middlehurst descubrió que los atacantes también pueden utilizar wuauclt para ejecutar código malicioso en sistemas Windows 10 cargándolo desde una DLL arbitraria especialmente diseñada con las siguientes opciones de línea de comandos:

wuauclt.exe / UpdateDeploymentProvider [ruta_a_dll] / RunHandlerComServerLa parte Full_Path_To_DLL es la ruta absoluta al archivo DLL especialmente diseñado del atacante que ejecutaría el código al adjuntarlo. Al ser ejecutado por el cliente de Windows Update, permite a los atacantes evitar el antivirus, el control de aplicaciones y la protección de validación de certificados digitales. Lo peor es que Middlehurst también encontró una muestra usándolo en la naturaleza.

copia de seguridad automática de fotos en google drive

Vale la pena señalar que anteriormente se descubrió que Microsoft Defender incluía la capacidad de descargar cualquier archivo de Internet y evitar los controles de seguridad. Afortunadamente, a partir de la versión 4.18.2009.2-0 de Windows Defender Antimalware Client, Microsoft eliminó la opción adecuada de la aplicación y ya no se puede usar para descargas de archivos silenciosas.

Fuente: Computadora que suena